Hier für ein MacBook Pro Late 2011:

Ein Freund hat mir sein altes MacBook Pro in die Hand gedrückt, weil damit nix mehr geht. Ich kenn mich ja mit den Äpfeln nicht so aus, aber nach kurzer Recherche festgestellt, daß auf einem Mac Bj late 2011 – der mit ein wenig mehr Speicher und einer SSD Platte noch ein tolles Gerät ist – wenn da der Fakt nicht wäre, dass einmal pro Jahr ein neues MacOS rauskommt und nach fünf Jahren anscheinend die alten Macs nicht mehr supportet werden. Also ist das letzte MacOS für diese MacBook Pro wohl Sierra, das immerhin noch bis September 2019 Security Fixes bekommen hat.

Was also tun?

- Irgendwie ein neueres MacOS drauffrickeln. Scheint bis Mojave zu gehen, aber der Freund hat auf dem Hauptrechner eh Win 10

- Ein Linux nehmen. Mal kurz einen Ubuntu 20.04 Live Stick eingesteckt und siehe da: es geht alles! Tastaturbeleuchtung, Musi, Sondertasten…

- Win 10 drauf. Das hab ich dann probiert und nach wenigen Tagen ausprobieren (netto Arbeit trotzdem nur 1-2h, der Rest war warten auf Godot) war ich dann auch erfolgreich.

Um beim nächsten Mal nicht mehr von vorne anzufangen, hier die Vorgehensweise, die zum Erfolg geführt hat:

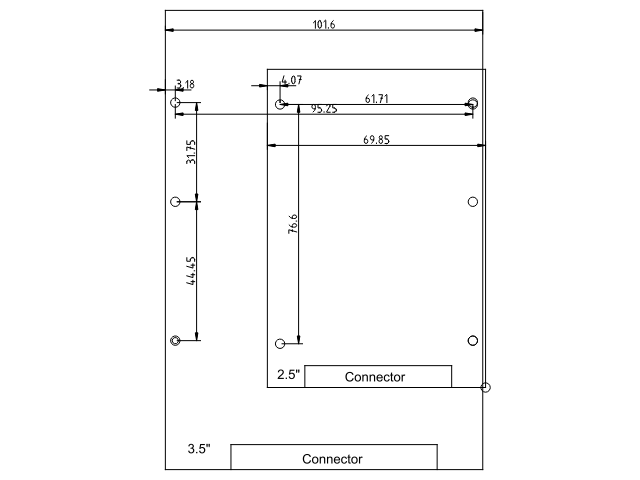

- Festplatte mit einem GPT Disklabel versehen. Dürfte am einfachsten im eingebauten Zustand mit nem Linunx Livestick und gparted gehen. Ich hatte die SSD eh noch draussen und einfach an nen Linux Rechner angeschlossen

- Win 10 mit ner CD installieren. USB Stick dürfte wohl auch gehen, aber ich hatte da komischerweise Lesefehler.

- jetzt wichtig:

Bei der Installation am besten nix mit dem Netzwerk machen, sondern danach erstmal die Bootcamp Treiber installieren. Diese holt man sich von:

https://support.apple.com/kb/DL1836 - Das zip archiv auf einen Stick bratzeln, und auf dem MacBook irgendwo hin entpacken.

- Danach die PowerShell als Admin starten und im ausgepackten Archiv im Ordner BootCamp/Driver/Apple das bootcamp.msi starten.

- Nun sollte nach einem Reboot mit ein wenig Glück auch die Tastaturbeleuchtung und die Spezialtasten für Lautstärke und Backlit gehen.

- Danach wenige Jahrhunderte warten, bis alle Updates durch sind.

- Wenn die Spezialtasten wieder nicht gehen:

bootcamp.msi noch mal starten wie oben beschrieben und/oder

im gleichen Ordner auch noch mal AppleKeyboardInstaller64.exe starten. - Bei mir[tm] ging danach alles und schick und bunt.